1/1-13の顔文字件名のスパムメールによるPhorpiex/GandCrabの調査まとめ

年始より、不審メールのばらまきが発生しています。

それについて、情報をまとめていきたいと思います。

マルウェアを解析する環境がないため、sandobxやtwitterの情報を参考にしてまとめます。

日本の不審メールのばらまき情報の蓄積は以下が参考になります。

ねこ(@catnap707)さんによる「ばらまき型メールカレンダー」

にゃん☆たく(@taku888infinity)さんによる「外部公開用_ウイルス付メール(ばらまきメール)まとめ」

上記によると、1/1-6、1/8、1/11、1/13にばらまきが発生しています。

これらは全て、GandCrabランサムウェア等への感染を狙ったものです。

今回のキャンペーンについては以下の記事で述べられています。

SANS ISC InfoSec Forums「Heartbreaking Emails: "Love You" Malspam」

https://isc.sans.edu/forums/diary/Heartbreaking+Emails+Love+You+Malspam/24512/

トレンドマイクロセキュリティブログ「新年にランサムウェアの「ばらまき攻撃」が「顔文字メール」で復活」

https://blog.trendmicro.co.jp/archives/20107

TrendMicro SecurityNews「JavaScript Malware in Spam Spreads Ransomware, Miners, Spyware, Worm」

https://www.trendmicro.com/vinfo/us/security/news/cybercrime-and-digital-threats/javascript-malware-in-spam-spreads-ransomware-miners-spyware-worm?utm_source=trendmicroresearch&utm_medium=smk&utm_campaign=0119_java

※トレンドマイクロは日本と海外で2つ記事が出ていますが、整合性が取れていないです。

さて、添付ファイル、件名、本文、通信先について、分かっている範囲でまとめました。

※slpsrgpsrhojifdij[.]ruは92.63.197[.]48のIPに紐付いています

https://www.virustotal.com/#/ip-address/92.63.197.48

同様の件名、通信先を利用するところから、同じ攻撃キャンペーンであると考えて良いと思われます。

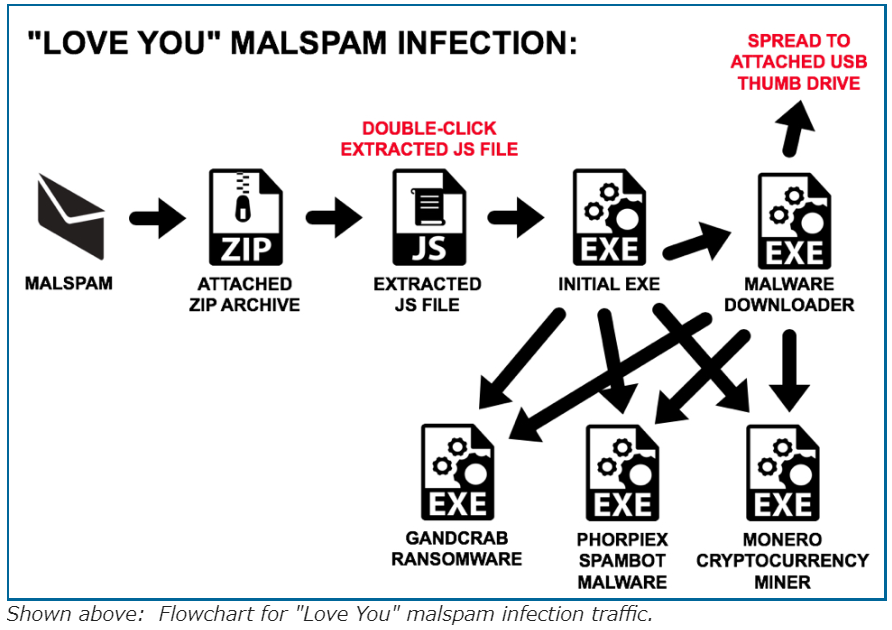

メールに添付されているzipファイルを解凍し、jsファイルを実行すると一次接続先からファイルをダウンロードし、マルウェアに感染します。

この時、スパムメールの配信時にマルウェアをダウンロード可能にはしていないようです。

土日の間からメールは配信しておき、マルウェアの配置は平日の間だけ行われているように思えます。発覚を遅くする目的と思われます。

なお、このキャンペーンは日本をターゲットにしていると考えられます。

一つは、トレンドマイクロの記事では全世界400万通のうち、98%が日本で検知されたと書いていること。

もう一つは、顔文字のスパムが話題になっていたのが日本が中心であったこと。海外のアナリストの間ではほぼ情報が出ていませんでした。

世界的に拡散されたのは1/8でそれまでは日本中心だったのでは、と思われます。

ただし、日本をターゲットにしていながら、内容が海外の顔文字だったり英文だったりと、本当に日本を狙っているのか?という疑問はあります。

攻撃者側が入手したターゲットリストがたまたま日本だったが日本についてはよく分かっていない、というようなものなのかもしれません。

次に、このキャンペーンで使われたマルウェアについて、見ます。

マルウェアは各種サンドボックスでIMG*_2018-JPG、Love_You_*-2019-txtなどのファイル名で検索すると出てきます。

色々出ている検体として、以下をメインの検体として調査しました。

・jsファイル内で同じパス(hxxp://slpsrgpsrhojifdij[.]ru/krablin[.]exeなど)に対して、2度アクセスをします。どちらも同じマルウェア(ハッシュ値同じ)を落としてきます。ダウンロードしたファイルはwinsvcs.exeという名前で再実行されます。

https://virustotal.com/en/file/4c0103c745fa6e173821035c304863d751bea9c073d19070d9ebf8685da95040/analysis/

このファイルが更に色々なファイルをダウンロードします。

・追加のダウンローダをダウンロードします。hxxp://slpsrgpsrhojifdij[.]ru/1.exe

https://virustotal.com/en/file/056b7eb0c06645e1f51ed77f4fa18a4bed47135108371a84f0482f141ae0d769/analysis/

・CoinMinerをダウンロードし、実行します。hxxp://slpsrgpsrhojifdij[.]ru/3.exe

https://virustotal.com/en/file/b8bf5b607b305139db81c48e96010a67768488b01edc8c615306ed303c545b0d/analysis/

・ランサムウェアGandCrabをダウンロードし、実行します。 hxxp://92.63.197[.]48/m/1.exe

https://virustotal.com/en/file/035ae8f389e0a4cb58428d892123bc3e3b646e4387c641e664c5552228087285/analysis/

これらをわかりやすく示しているのが、以下の記事にある図です。

引用元:Heartbreaking Emails: "Love You" Malspam - SANS Internet Storm Center

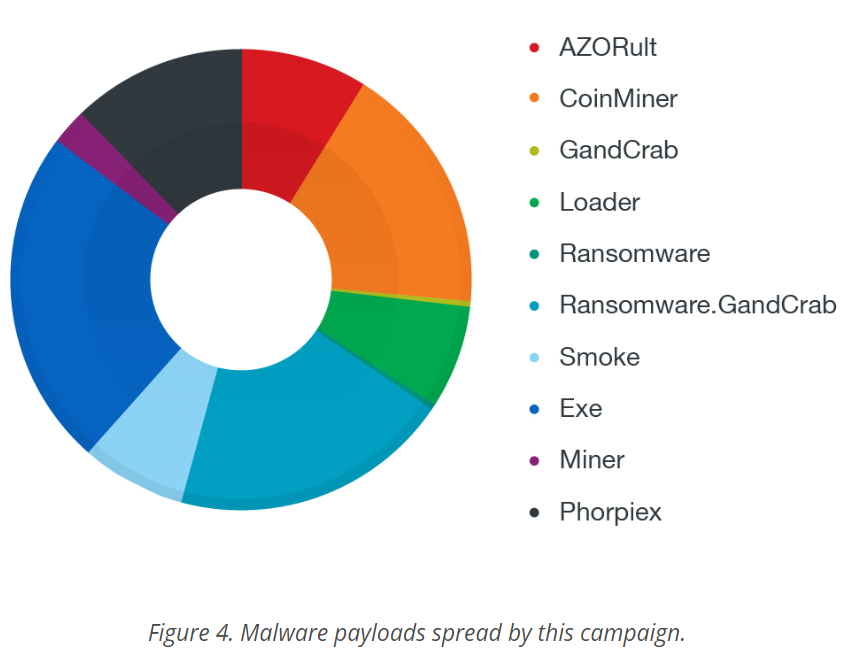

TrendMicroの記事によると、ダウンロードするファイルはそれだけではないようです。

CoinMiner、GandCrabだけでなく、Phorpiex、AZORultなどもあるようです。

URLhousでhxxp://92.63.197[.]48/2[.]exeの調べた履歴を見ると、様々なハッシュがあったことがわかります。

https://urlhaus.abuse.ch/url/101635/

幾つか、VTで検知名を調べてみると、Phorpiex、AZORult、LoveGateなど複数種類と思われる検知名が出てきます。

もちろん、検知名であり実際に動作させていないため本当のところはわかりませんが。

このうち、PhorpiexはこれまでもGandCrabの配信に使われていたようです。

昨年のPhorpiexの解説の記事です。

この記事から現在の変更としては、IRCベースからHTTPベースに変わっているようです。実際出ている通信はhttpです。

Phorpiex spam botnet used to be IRC based (still has some bots) but ever since mid 2018 roughly, it switched to HTTP bots. When it was using IRC, it'd recycle bots frequently, keeping a low bot count. It'd also recycle C2s every couple of weeks but reuse some months later. 1/2

— Sev (@sudosev) January 11, 2019

件名は同じように検体に書かれているようですが、記事からは変わり最近のばらまきの件名になっているようです。

Seems to be quite a bit of noise regarding GandCrab atm, pretty much all instances I've seen so far have been Phorpiex's 'Love_You' template detailed in Brad's tweet + SANS diary post here - https://t.co/ZIdUdPBiGP

— Sev (@sudosev) January 10, 2019

Additionally, all subjects for this template in the image below. pic.twitter.com/9v4wfiPgD6

軽く解析しました。2時からばら撒かれてるメールの件名は、おそらくこれ pic.twitter.com/pFiEBwXtsn

— あゆむ (@AES256bit) January 13, 2019

送信元のメールアドレスの仕組みについては、変化はないようです。

国内で観測されていgandgrabメールですが、当社では昨日の23:29から接到を確認。現在も継続中。二万通を分析した特徴として、同一アドレスに複数接到(平均15通ほど)。Fromアドレスは100ほどの名前+数字二桁@数字四桁.comの特徴。この100ほどの名前のリスト+数字で制限かけられるかも

— moto_sato (@58_158_177_102) January 4, 2019

国内で観測されていgandgrabメールですが、当社では昨日の23:29から接到を確認。現在も継続中。二万通を分析した特徴として、同一アドレスに複数接到(平均15通ほど)。Fromアドレスは100ほどの名前+数字二桁@数字四桁.comの特徴。この100ほどの名前のリスト+数字で制限かけられるかも

— moto_sato (@58_158_177_102) January 4, 2019

これらを防御策および検知策を考えます。

メールの流入については、以下にあるようなパターンで隔離出来ると効果的と思われます。

昨日から本日にかけて当社に接到したGandCrabメール 62,490通を分析。あまりの送信量に事故的開封がないとも言えず、これらのデータとDGAのドメイン一つをシンクホールして得られた情報から当社で対策として実施する(実施テストする策)として選択したものは以下。参考までに共有。 pic.twitter.com/XIDMMg8pG5

— moto_sato (@58_158_177_102) January 9, 2019

・名前リスト + 数字2桁 @ 数字4桁.com のメールの隔離

そもそも、メールの添付ファイルの中にjsファイルが含まれているものを隔離できれば、より望ましいです。

ダウンローダのマルウェアの感染の防止、検知には、今のところ、以下のIPへのアクセスをFW等でブロック、検知するのが良いと思われます。

92.63.197[.]48

※1/13の検体は92.63.197[.]60にも通信する

今回はbitsadmin.exeで通信をしているためだと思いますが、proxy等でUser-Agentが取れている場合はUAはMicrosoft BITS/7.5となっていますので、組み合わせの条件にすると良いと思われます。

UA: Microsoft BITS/7.5は通常利用でも発生するため、単体で使う場合には、通常使われるアクセス先(主にMS系)を除外する必要があります。

ダウンローダのマルウェアはUser-Agentは以下で通信をします。

Mozilla/5.0 (Macintosh; Intel Mac OS X 10.9; rv:25.0) Gecko/20100101 Firefox/25.0

これはMac OS XのFirefox25を示していますが、古いので検知条件として良いかと思います。

Phorpiexも同様に上記UAでアクセスをします。

同じUAの使うので、同じものなのか、あるいはセットで利用されるものなのかもしれません。

それ以外にはPhorpiexは現状では以下のパスへアクセスしますので、それで検知が出来るかもしれません。

/m/attachment.js

/m/mnum.txt

/m/1994.txt

なお、現時点ではGandCrabV5.04の復号化ツールはありません。感染したら戻す手段はありません。

以上です。